O que é um ataque ao cartão SIM?

A segurança do cartão SIM pode ser violada na sequência de ataques de pessoas mal-intencionadas. O termo “ataque ao cartão SIM” refere-se a um tipo de ataque cibernético contra o cartão SIM de um telemóvel. Um cartão SIM é um circuito integrado, conhecido pela abreviatura “Subscriber Identity Module” (módulo de identidade do assinante), que armazena as informações de identificação do assinante dos dispositivos móveis. Os cartões SIM contêm normalmente informações como o número de telefone, a identificação do assinante, informações sobre a rede e algumas chaves de segurança.

Os ataques aos cartões SIM têm normalmente como objetivo o sequestro de números de telefone, o roubo de informações pessoais ou o phishing. Para se protegerem contra estes ataques, é importante que os utilizadores aumentem a sensibilização para a segurança, utilizem palavras-passe fortes e mantenham os seus dispositivos móveis actualizados.

Como proteger a conta ICRYPEX contra ataques ao cartão SIM?

As opções de autenticação de dois factores devem ser activadas para manter os utilizadores do ICRYPEX a salvo de ataques ao cartão SIM. Neste contexto, a verificação com o autenticador, especialmente a verificação com o correio eletrónico, aumentará o seu nível de segurança.

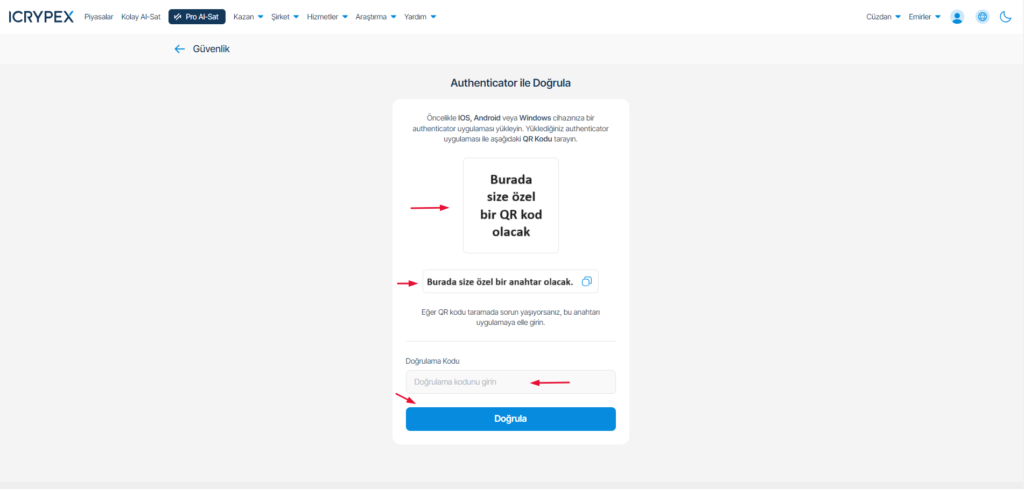

Como ativar a autenticação com o Authenticator

Antes de prosseguir com este processo, a aplicação Authenticator de um fornecedor da sua confiança (por exemplo, Google Authenticator) deve ser instalada no seu smartphone. Depois de instalar a aplicação Authenticator no seu telemóvel, pode ativar esta opção de verificação em duas etapas no ICRYPEX seguindo os passos abaixo.

Passo 1.

Inicie sessão na sua conta ICRYPEX.

Passo 2.

Clique em “Segurança” a partir dos separadores abertos na secção “Conta” no canto superior direito.

Passo 3

No ecrã que aparece, clique no botão “Ativar” no campo “Autenticação com autenticador” na secção “Verificação em duas etapas”. Se quiser aumentar ainda mais o seu nível de segurança, também pode ativar a opção “Verificação por e-mail”.

Passo 4

Depois de ativar a opção “Autenticação com o Autenticador”, é necessário digitalizar o código QR neste ecrã na aplicação do autenticador instalada no seu smartphone. Se tiver problemas em digitalizar o código QR através da aplicação de autenticação, pode também introduzir a chave que lhe foi atribuída na aplicação de autenticação. Após estas operações, introduza o código que a aplicação Authenticator lhe fornecerá no campo “Código de verificação” e prima o botão “Verificar”.

Passo 5

Saia da sua conta ICRYPEX e, quando tentar voltar a entrar na sua conta, verá aparecer “Autenticação com Autenticador” no ecrã de início de sessão. A partir desta fase, respetivamente;

- Se a opção de verificação por correio eletrónico estiver activada, prima o botão “Enviar código” na secção “Verificação por correio eletrónico” e, em seguida, introduza o código enviado para o seu endereço de correio eletrónico na secção especificada,

- Se a verificação do telefone estiver activada, prima o botão “Enviar código” na secção “Verificação do telefone” e introduza o código enviado para o seu telefone como SMS na secção especificada,

- Por fim, abra a sua aplicação de autenticação e introduza o código gerado para o ICRYPEX no campo “Autenticação com o autenticador” e inicie sessão na sua conta clicando no botão “Verificar” na parte inferior da página.

Mesmo que o seu cartão SIM seja comprometido na sequência de um ataque, continuará a ser autorizado a aceder à sua conta, uma vez que o método de autenticação do autenticador está ativado.

O que pode ser feito para a segurança da conta ICRYPEX em caso de ataque ao cartão SIM?

Se pensa que foi atacado com um cartão SIM e pretende proteger a sua conta ICRYPEX, pode seguir os passos abaixo.

- Se conseguir iniciar sessão na sua conta, depois de iniciar sessão, desactive a “Verificação por telefone” e active a “Verificação por autenticador” e/ou a “Verificação por e-mail” na secção “Verificação em duas etapas” no painel de membros.

- Ao contactar o apoio ao cliente, pode indicar que o seu cartão SIM foi roubado e que, por isso, pretende congelar a sua conta. Neste caso, a sua conta será congelada o mais rapidamente possível e ninguém, incluindo o utilizador, poderá aceder à sua conta.

- Pode telefonar para o nosso número de telefone de apoio ao cliente (0850 255 10 79). Se telefonar de um número de telefone diferente, a sua conta será congelada o mais rapidamente possível se fornecer os seus dados de conta (nome e apelido, endereço de correio eletrónico e número de telefone) aos nossos representantes dos clientes e fornecer informações sobre o assunto.

- Depois de ter protegido a sua conta, pode alterar o seu número de telefone registado enviando uma mensagem de correio eletrónico para [email protected].

- Assim que tiver a certeza da segurança da sua conta, deve contactar o nosso serviço de apoio ao cliente para que a sua conta fique novamente disponível. Após as investigações necessárias, se não houver nenhuma situação suspeita, a sua conta será reaberta para utilização.

- Certifique-se de que altera a sua palavra-passe e actualiza as suas opções de verificação em dois passos quando a sua conta ficar disponível.

Se pensa que foi atacado no cartão SIM ou noutras questões, pode obter rapidamente apoio da equipa de especialistas da ICRYPEX e garantir a segurança da sua conta. Se tiver alguma dúvida, pode dirigir-se aos nossos canais de comunicação abaixo.

?️ Apoio em direto

? 0850 255 10 79

Alguns dos tipos de ataque ao cartão SIM

Embora os tipos de ataque aos cartões SIM sejam diferentes entre si, têm um único objetivo. E isso é para beneficiar os utilizadores. Com o roubo do cartão SIM, os atacantes podem aceder às informações das contas dos utilizadores e causar-lhes danos materiais e morais. Algumas das técnicas de ataque ao cartão SIM são as seguintes;

SIMJacker

Este tipo de ataque é causado pela presença de um bug nos cartões SIM chamado SIMJacker. Um curto SMS enviado aos utilizadores cria uma backdoor (exploit) para a organização do ataque ao cartão SIM.

Como é que isso acontece?

O ataque SIMJacker começa com um SMS enviado para o smartphone do utilizador. Este SMS permite que o SIM divulgue determinados dados ou torna possível controlar o dispositivo no qual o SMS é transmitido. Além disso, este tipo de ataque pode visar todos os sistemas operativos de smartphones, independentemente do Android ou do IOS.

Os dados a extrair do cartão SIM incluem certas informações, como a identificação da célula, o IMEI do dispositivo, etc., que ajudam a identificar a localização dos utilizadores. Ao transferir os dados obtidos para outro dispositivo, as chamadas telefónicas dos utilizadores podem ser escutadas, as informações dos cartões de crédito podem ser interceptadas, etc. os utilizadores podem ser prejudicados pelo acesso a muitas informações pessoais.

Troca de SIM

Este método de fraude, que pode ser traduzido para turco como SIM swap, consiste na captura de informações pessoais através do acesso aos dados armazenados no cartão SIM e na utilização dessas informações capturadas com o objetivo de obter lucro e exploração. Pode ser resumido como um hacker que transfere o número de telefone de um utilizador para um cartão SIM.

Como é que isso acontece?

As informações pessoais da vítima são recolhidas através de métodos de engenharia social. Uma vez recolhida esta informação, o operador móvel do utilizador é contactado, fingindo ser a vítima, e é-lhe dito que o telemóvel foi perdido e que o cartão SIM está no interior, e o atacante exige que o número relevante seja transferido para o cartão SIM na sua posse.

Se este processo for bem sucedido, as contas dos utilizadores que escolherem o SMS como método de verificação de segurança podem ser comprometidas. Além disso, podem ser enviadas mensagens para os números registados no SIM da vítima, mais uma vez numa tentativa de a defraudar.

Clonagem de SIM

A emissão de cartões SIM idênticos é definida como clonagem de SIM. A clonagem de SIM é efectuada em dois tipos: legal e ilegal. Cada cartão SIM está equipado com três códigos básicos. O International Mobile Subscriber Identifier (IMSI), que identifica os dados SIM nas redes internacionais, o código ICCID, que identifica o número de série do cartão SIM, e o código KI, uma chave que identifica e protege o cartão na rede. Se estes dados forem obtidos, pode ser efectuada a clonagem do cartão SIM.

Como é que isso acontece?

Para efetuar a clonagem do cartão SIM, é necessário um software que leia os códigos IMSI, ICCID e KI. Este software transfere os dados lidos no cartão SIM a clonar para o novo cartão SIM. Após a conclusão do processo de clonagem, ambos os cartões SIM ficam disponíveis para utilização. Se um cartão SIM estiver ligado, o outro é desligado.

Ataque do WIB

O ataque WIB funciona como o SIMJacker. Baseia-se na interferência com os dispositivos dos utilizadores através da exploração de aplicações pouco conhecidas que funcionam nos cartões SIM. Se este ataque for bem sucedido, o atacante pode enviar mensagens de texto, iniciar chamadas, abrir sítios solicitados pelo navegador Web do utilizador, apresentar texto e enviar informações de localização.

Como é que isso acontece?

O ataque WIB funciona com um texto SMS especialmente preparado que contém códigos. O atacante assume remotamente o controlo do telemóvel da vítima, explorando vulnerabilidades no browser do WIB SIM, enviando uma SMS maliciosa para o número de telefone da vítima. Posteriormente, pode executar acções como enviar sms, fazer chamadas telefónicas, saber a localização da vítima, abrir outros browsers.

Estes são apenas alguns dos ataques aos cartões SIM. Com o passar dos anos, alguns deles podem perder a sua atividade. Para além disso, podem surgir novos tipos de ataques. O ponto de emergência de todos eles é causado por algumas vulnerabilidades de segurança.

Quais são as formas de se manter seguro contra os ataques aos cartões SIM?

Se não quiser ficar exposto a este tipo de ataques através do seu cartão SIM, existem alguns métodos que pode aplicar pessoalmente. Se as seguir, terá menos probabilidades de ser atacado.

Para se manter o mais seguro possível contra ataques ao cartão SIM, pode fazer o seguinte

- Evite enviar dados sensíveis através de Wi-Fi em áreas públicas. Mesmo que seja possível, não utilize ligações Wi-Fi em áreas públicas.

- Utilizar um método de autenticação de dois factores.

- Escolha palavras-passe fortes e utilize palavras-passe diferentes para cada conta.

- Evite partilhar as suas palavras-passe, deixando-as escritas e guardando-as em ficheiros.

- Cuidado com os sítios Web de phishing e as campanhas falsas.

- Utilize software antivírus no seu computador e nos seus dispositivos móveis.

- Comprar em sítios Web de confiança.

- Reduzir ao mínimo a partilha de dados nas redes sociais.

- Descarregue software apenas de fontes fiáveis.

- Cuidado com os concursos e ligações falsos difundidos através das redes sociais.

- Evite visitar sítios Web que não possuam um certificado HTTPS.

- Mantenha todos os seus dispositivos ditos inteligentes, como computadores, telemóveis e tablets, actualizados em termos de software.

- Aprender sobre cibersegurança.

- Se possível, prefira um cartão de crédito virtual.

Como reconhecer um ataque SIM?

Os ataques aos cartões SIM podem muitas vezes ocorrer sem que o utilizador se aperceba, mas alguns sintomas podem ser um sinal de que esse ataque foi reconhecido. Eis alguns sintomas que permitem reconhecer se um cartão SIM foi pirateado;

Anomalias nas redes sem fios: Os ataques ao cartão SIM podem causar anomalias na ligação do dispositivo a redes sem fios. Se o telemóvel se ligar repentina ou inesperadamente a outra rede, é importante verificar esta situação.

Anomalias na sua fatura telefónica: Os atacantes podem desviar o seu cartão SIM e utilizá-lo num dispositivo diferente. Isto pode causar anomalias na sua fatura telefónica, como a utilização inesperada de dados ou chamadas internacionais.

Mensagens ou chamadas desconhecidas: Como resultado de um ataque ao cartão SIM, as mensagens ou chamadas de números desconhecidos podem aumentar. Isto pode significar que o cartão SIM foi comprometido ou utilizado noutro dispositivo.

Alterações às informações pessoais: É possível que as suas informações pessoais sejam alteradas por um ataque ao cartão SIM. Se notar alterações inesperadas na sua lista telefónica ou anomalias nas suas informações pessoais, deve ter isso em conta.

Perda do serviço móvel: Os atacantes podem afetar o seu serviço móvel com ataques através do cartão SIM. Se perder inesperadamente o serviço do seu telemóvel, é importante verificar se o cartão SIM está seguro.

Anomalias nas suas contas bancárias ou noutras contas: Os ataques aos cartões SIM podem incluir o acesso a contas bancárias ou outras contas em linha através de códigos de segurança que chegam por SMS. Se notar uma atividade anormal nas suas contas, deve avaliar a situação em termos de segurança do cartão SIM.

Se notar algum dos sintomas acima referidos ou se tiver dúvidas sobre a segurança do seu cartão SIM, deve contactar imediatamente o seu operador móvel e seguir os passos que descrevemos para garantir a segurança da sua conta ICRYPEX.